プライバシー

序章

最新のニュースを入手するため、オンラインソーシャルメディアを通じて友人と連絡を取り合うため、または素敵なドレスやセーターを購入するために、多くの人々がクリックするだけでこれらのサービスや情報を提供するウェブに依存しています。インターネットで平均して1日約7時間を過ごすという副作用は、多くの閲覧活動、そして間接的には個人の興味やデータが、無数のオンラインウェブサービスや企業と共有されたり捕捉されたりすることです。

広告主はユーザーに最も関連性の高い広告(最も関与しそうなもの)を提供しようとするため、しばしばサードパーティの追跡を用いてユーザーの興味を推測します。本質的には、ユーザーのオンライン活動がステップバイステップで追跡され、特にウェブ上で最も普及している追跡者には、ユーザーの興味を推測するために必要ない情報が含まれている可能性のある情報の山が提供されます。その上、ユーザーはこれをオプトアウトする適切な選択肢を一般的に与えられていません。

この章では、プライバシーの観点から現在のウェブの状態を探ります。サードパーティの追跡の普及、このエコシステムを構成する異なるサービス、および特定の当事者がユーザーのプライバシーを守るために採用している保護措置(例えば、ブロックリストベースのアンチトラッカー)を回避しようとしている方法について報告します。さらに、ウェブサイトが訪問者のプライバシーを高めようとしている方法、つまり他の当事者と共有される情報を制限する機能を採用するか、GDPRやCCPAなどのプライバシー規制に準拠することによっても調査します。

オンライン追跡

追跡はウェブ上で最も広範にわたる技術の一つであり、デスクトップウェブサイトの82%(モバイルでは80%)が少なくとも1つのサードパーティトラッカーを含んでいることがわかります。オンラインでのユーザーの行動を追跡することにより、これらの追跡会社はユーザーのプロファイルを作成することができ、これはパーソナライズされた広告に使用されるほか、ウェブサイトの所有者に誰が彼らのウェブサイトを訪問しているかの洞察を与えた

サードパーティによる追跡

オンライン追跡の最も一般的な形態の一つは、サードパーティのサービスを通じて行われます。通常、ウェブサイトの所有者は、サイトの分析を提供したり、訪問者に広告を表示するためのサードパーティのクロスサイトスクリプトを含めます。このスクリプトはサードパーティのクッキーを設定し、ユーザーが訪れたウェブサイトを記録することができます。ユーザーが同じサードパーティサービスを含む別のウェブサイトを訪問するたびに、このクッキーはトラッカーに送信され、彼らはユーザーを再識別し、両方のウェブサイト訪問を同じプロファイルにリンクすることができます。

含まれているサードパーティサービスの種類は多少異なりますが、それによってウェブサイト訪問者を追跡する機能が暗黙のうちに与えられています。そのようなトラッカーの2つの最も一般的なカテゴリは、WhoTracks.meによって定義されているように、サイト分析スクリプト(モバイルで68%、デスクトップで73%)と広告(モバイルで66%、デスクトップで68%)です。これらに続いて、追跡と明確なリンクがないかもしれないいくつかのカテゴリがあります。例えば、顧客対話(顧客がウェブサイトの所有者に簡単にメッセージを送ることを可能にするサービス)、オーディオ/ビデオプレイヤー(例えば、YouTube埋め込みビデオ)、ソーシャル(例えば、Facebookの「いいね!」ボタン)などです。

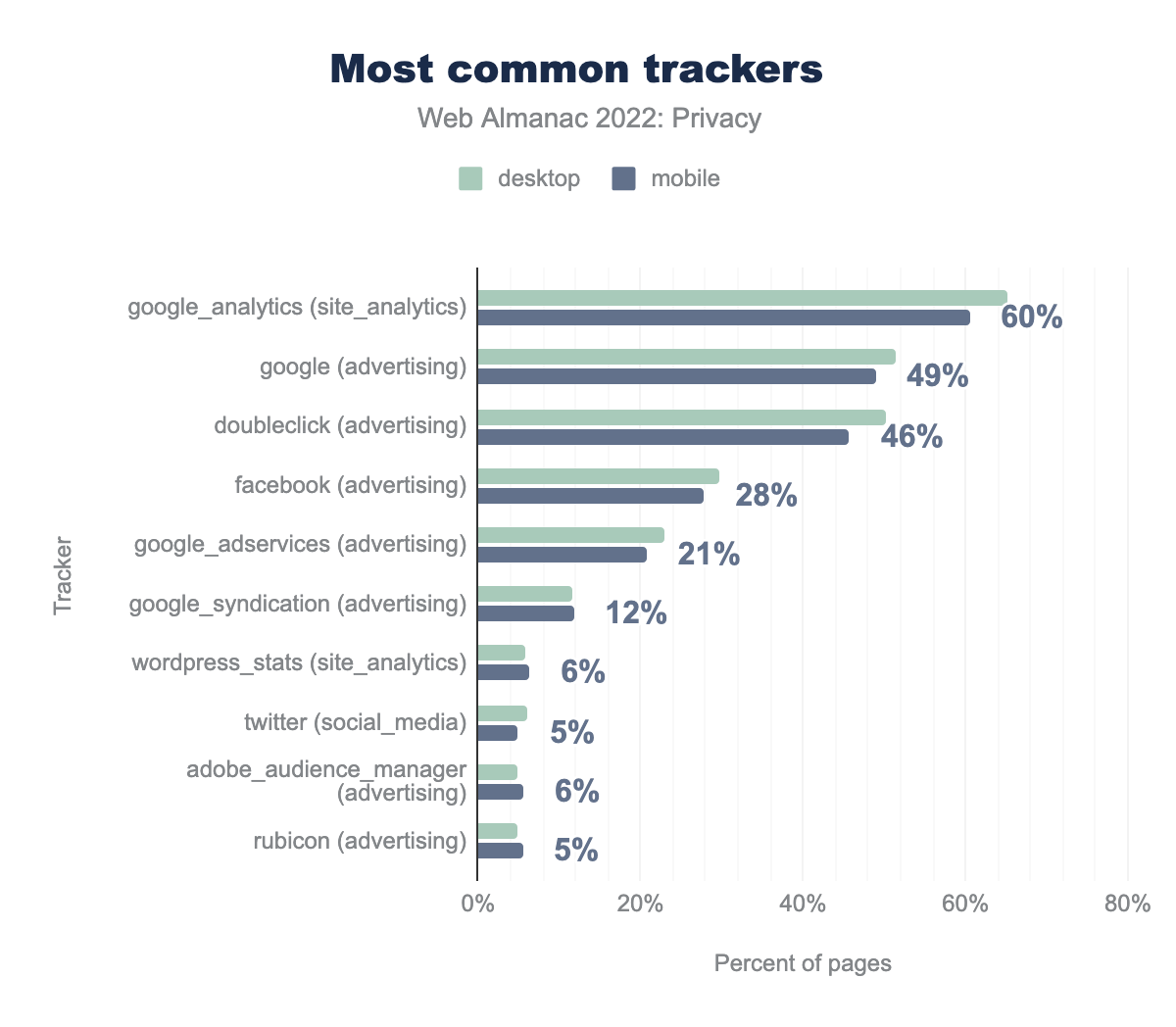

トラッカーがユーザーのプロファイルを成功裏に作成するためには、多くのウェブサイトに含まれる必要があります。このようにしてユーザーのオンライン活動のかなりの部分を追跡することができます。最も一般的なトラッカーを見ると、これらは主に「いつもの容疑者」です。トップ10の最も一般的なトラッカーのうち、5つはGoogleに関連しています。このリストには、FacebookやTwitterなどの人気のソーシャルネットワークも含まれています。

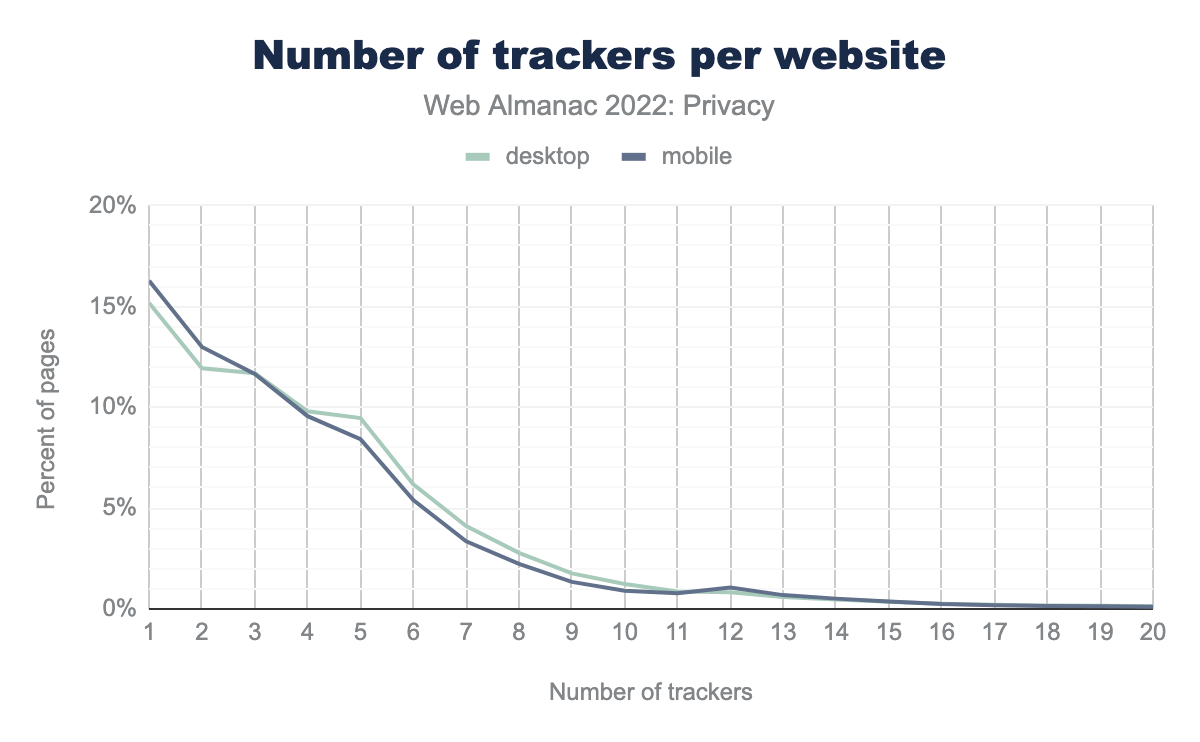

ウェブサイトは複数のサードパーティサービスを利用したいかもしれませんので、そのウェブサイトには複数のトラッカーが含まれることがあります(詳細については、ウェブ上に含まれるサードパーティに関するサードパーティ章をぜひご覧ください!)。私たちは、デスクトップサイトの約15%とモバイルサイトの16%が「ちょうど」1つのトラッカーを含んでいることを発見しました。残念ながら、これはウェブサイトが複数のトラッカーを含むことがより一般的であることを意味します。私たちは126個の異なるトラッカーを含むウェブサイトさえ見つけました!

(再)ターゲティング

ウェブを閲覧していると、最近調べた製品の広告に遭遇することがよくあります。その理由は広告のリターゲティングにあります。ウェブサイトがユーザーが特定の製品に興味を持っているかもしれないと検出すると、トラッカーや広告主にこれを報告し、後にユーザーが他の関連性のないウェブサイトを訪問する際に、ユーザーが興味を持っているとされる製品の広告を表示し、それによって購入へと誘導しようとします。

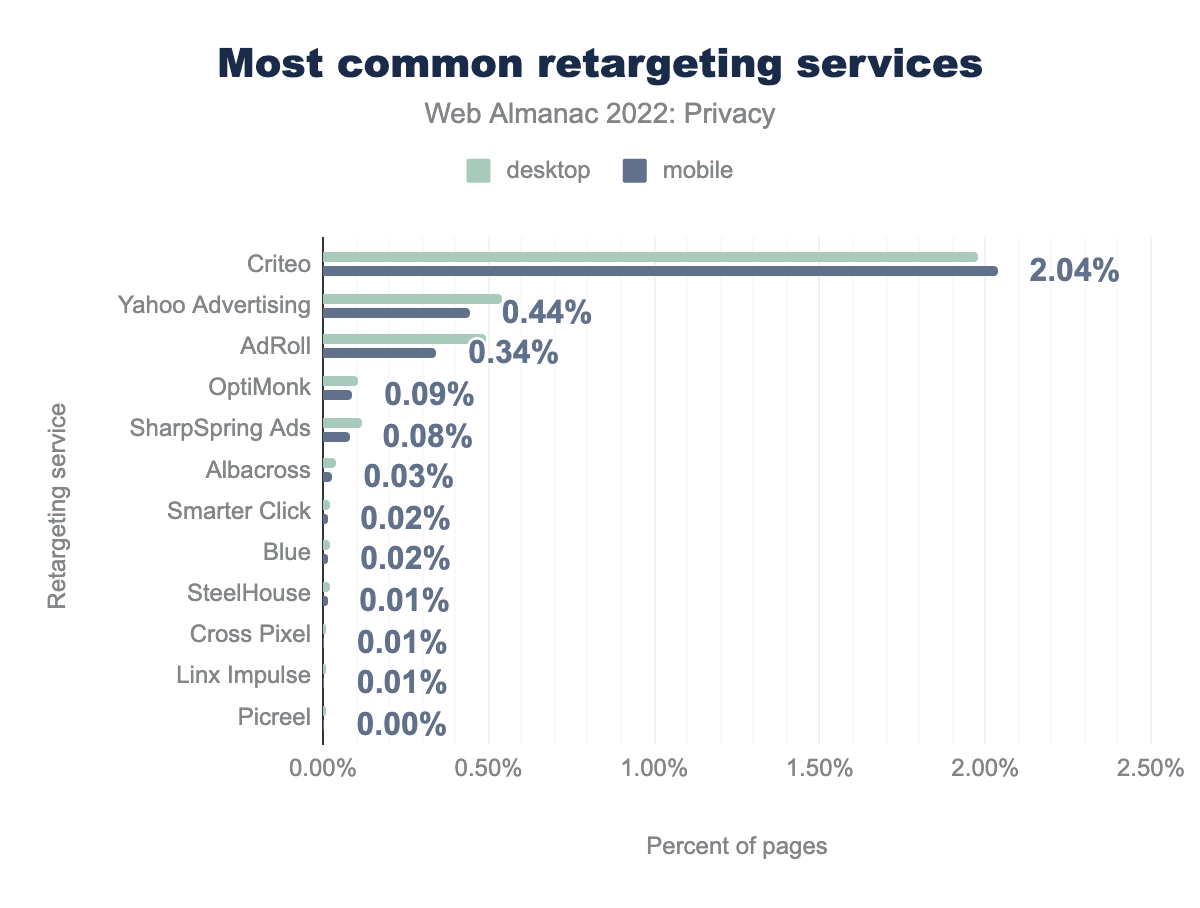

純粋にリターゲティングサービスを提供するトラッカーで最も普及しているのはCriteoで、デスクトップで1.98%、モバイルで2.04%の普及率を持っています。それに続くのはYahoo広告とAdRollで、合わせてCriteoの市場シェアの半分以下です。昨年の最も広く使用されていたリターゲティングサービスであるGoogleタグマネージャーは、今回の結果には表示されていません。これは現在「タグマネージャー」のWappalyzerカテゴリに分類されているためです。このサービスはリターゲティングに使用されますが、リターゲティングタグの含まれることによって間接的に行われ、それらのタグは別々に検出されます。

サードパーティクッキー

前述の通り、異なるウェブサイト間でユーザーを追跡する最も確立された方法はサードパーティクッキーを使用することです。ブラウザのポリシーの最近の変更により、クッキーはデフォルトでクロスサイトリクエストに含まれなくなります。技術的な用語では、ほとんどのブラウザがクッキーのSameSite属性をデフォルト値のLaxに設定します。ウェブサイトはこれを明示的に自ら設定することで上書きすることができます。これは大規模に行われており、SameSiteクッキーを設定するサードパーティクッキーの98%がNoneの値を設定しており、クロスサイトリクエストに含まれることを可能にしています。さらに、クッキーの有効期限もその有効期間を決定します。クッキーの中央値の寿命は365日です。クッキーとクッキー属性についての詳細は、セキュリティ章を参照してください。

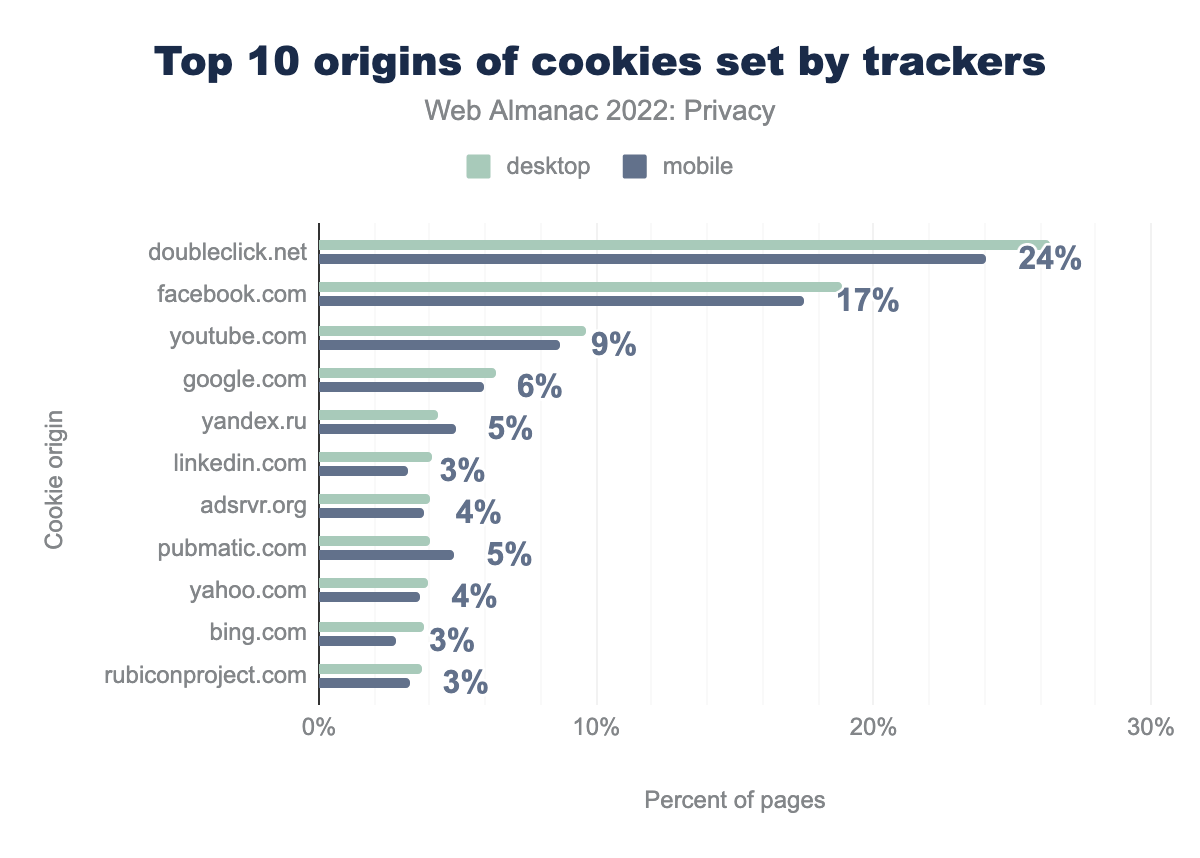

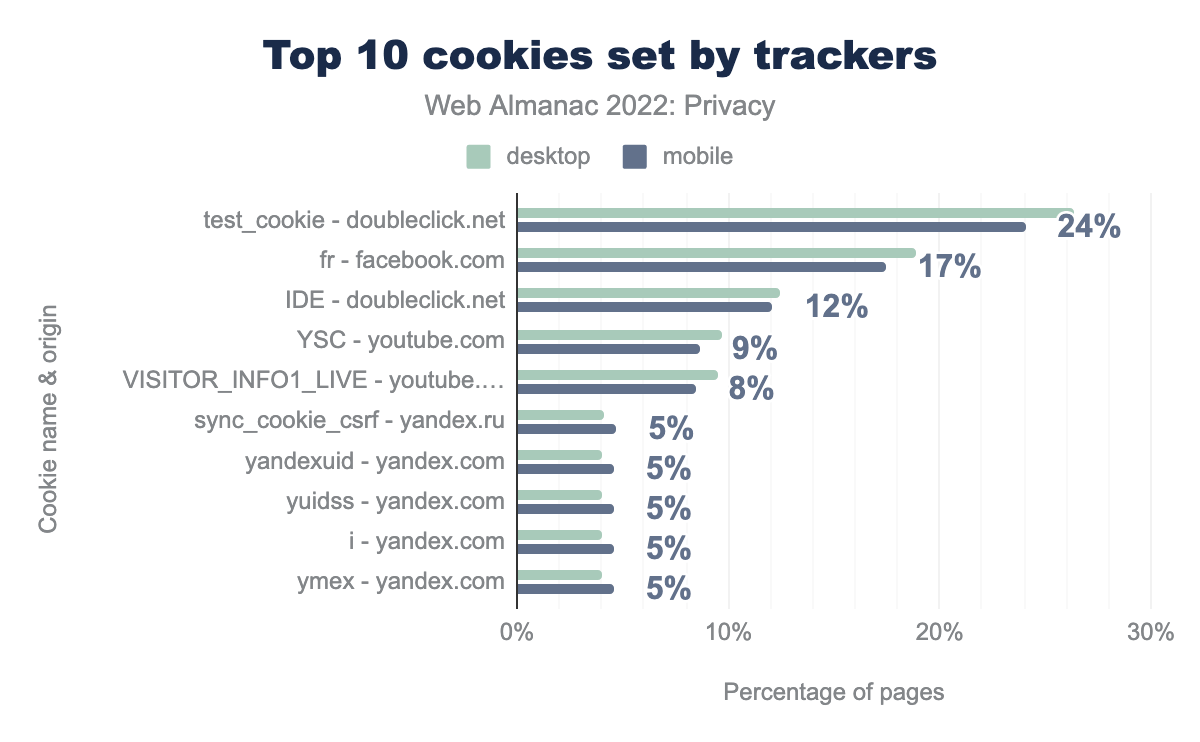

大部分において、クッキーを設定するサードパーティのトラッカーはウェブサイトに含まれるサードパーティと一致しています。しかし、最も人気のあるサードパーティのトラッカーであるGoogleアナリティクスはここではそれほど普及していません。これは、Googleアナリティクスがファーストパーティクッキー(_ga)を設定し、それが彼らの定義によると「特定のプロパティに固有であるため、関連性のないウェブサイト間で特定のユーザーやブラウザを追跡するために使用することはできません」とされているためです。それにもかかわらず、サードパーティクッキーを設定する最も一般的な追跡ドメインは、依然としてGoogleに関連するdoubleclick.netです。リスト上の他のドメインはソーシャルメディアと広告に関連しています。

test_cookieという名前のクッキーは、それぞれデスクトップサイトの26%とモバイルサイトの24%で見られます。facebook.comによって設定されたfrは19%と17%、doubleclick.netによって設定されたIDEは12%と12%、youtube.comによって設定されたYSCは10%と9%、VISITOR_INFO1_LIVEは10%と8%、yandex.ruによって設定されたsync_cookie_csrfは4%と5%、yandex.comによって設定されたyandexuidは4%と5%、yuidssは4%と5%、iは4%と5%、そして最後にyandex.comによって設定されたymexは4%と5%です。最も一般的なサードパーティクッキーを見ると、再びいくつかの追跡ドメインが現れます。doubleclick.netからのtest_cookieが先導しており、これは機能目的で使用されるクッキーで、寿命は15分です。このクッキーに続いて、facebook.comによって設定されたfrクッキーがあります。これは「広告の配信、測定、および関連性の向上のために使用されるクッキーで、寿命は90日です」とその定義によるとされています。最も普及している10個のサードパーティクッキーの残りはYouTubeとYandexによって設定されています。

回避技術:フィンガープリンティング

クッキーベースのトラッキングに対する対策が増えるにつれて、サードパーティクッキーのブロックをユーザーがより制御できるようになる中、一部のトラッカーはこれらの保護を回避しようとします。その一つの技術がフィンガープリンティングで、ブラウザ固有の機能(例:インストールされたブラウザ拡張機能)、OS固有の機能(例:インストールされたフォント)、ハードウェア固有の機能(例:使用されているGPUに基づく複雑な構成のレンダリングの違い)を利用してユーザーのユニークなフィンガープリントを作成します。このフィンガープリントにより、トラッカーは異なる関連性のないウェブサイト間で同じユーザーを再識別することができます。

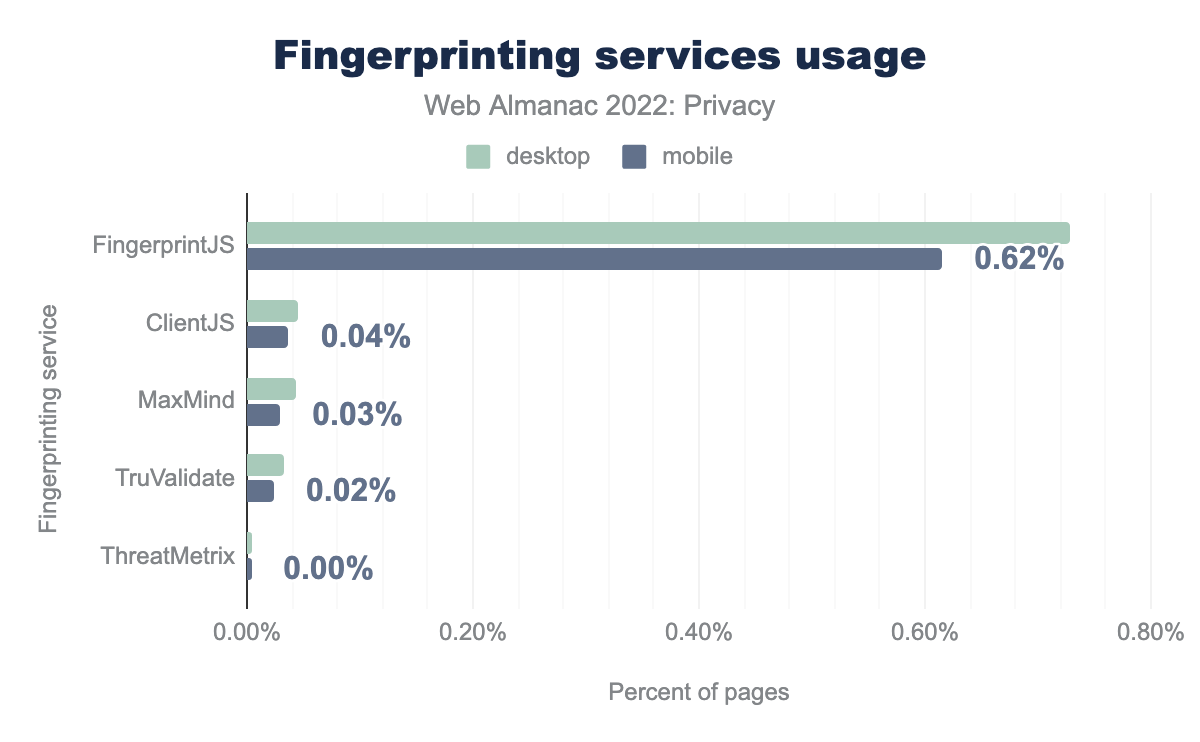

私たちの分析では、5つの異なる、知られているフィンガープリンティングライブラリを調べ、ウェブ上でフィンガープリンティングを実行するために最も普及しているライブラリはFingerprintJSであり、全てのウェブサイトの0.62%で見つかりました。これはライブラリがオープンソースで、無料版があるためであると考えられます。昨年の測定と比較して、フィンガープリンティングの使用はほぼ変わっていないことがわかります。

回避技術:CNAMEトラッキング

ほとんどのトラッキング対策がサードパーティクッキーのブロックまたは無効化に焦点を当てている中、これらの保護を回避するもう一つの方法は、ファーストパーティクッキーを代わりに使用することです。ここでは、トラッカーがウェブサイトのサブドメインにCNAMEレコードを使用して偽装されます。トラッカーがクッキーを設定すると、それはファーストパーティクッキーと見なされます。CNAMEベースのトラッキングの制限は、特定のウェブサイト内でのユーザーの活動のみを追跡できるという点ですが、トラッカーはまだcookie syncingを利用して複数のサイト間の訪問を一致させることができます。

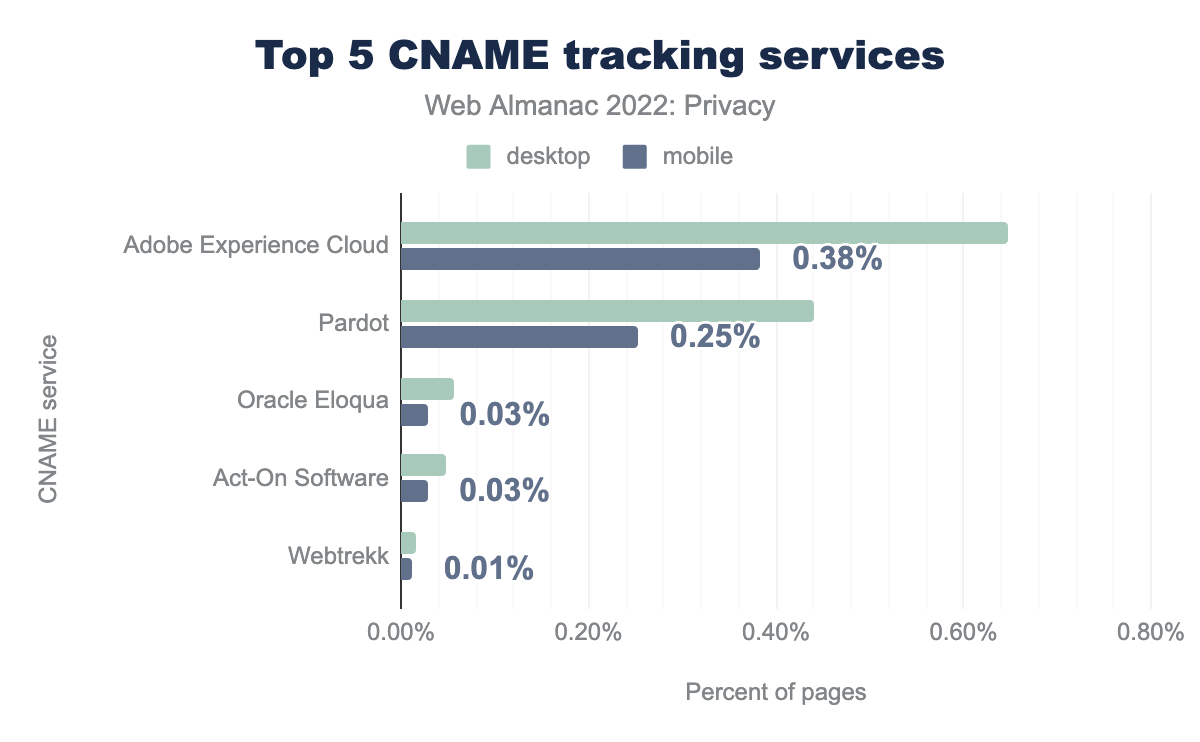

さまざまなCNAMEトラッカーを分析すると、市場シェアは主に2つの主要サービス、Adobe Experience Cloud(デスクトップで0.65%、モバイルで0.38%)とPardot(デスクトップで0.25%、モバイルで0.44%)に集中していることがわかります。興味深いことに、CNAMEトラッキングの採用はモバイルで訪問されたウェブサイトよりもデスクトップブラウザで訪問されたウェブサイトで著しく高いです。これは、モバイルブラウザにはプライバシーを保護するメカニズムが少ないためと思われます。たとえば、モバイルの人気ブラウザのほとんどは拡張機能をサポートしていません。

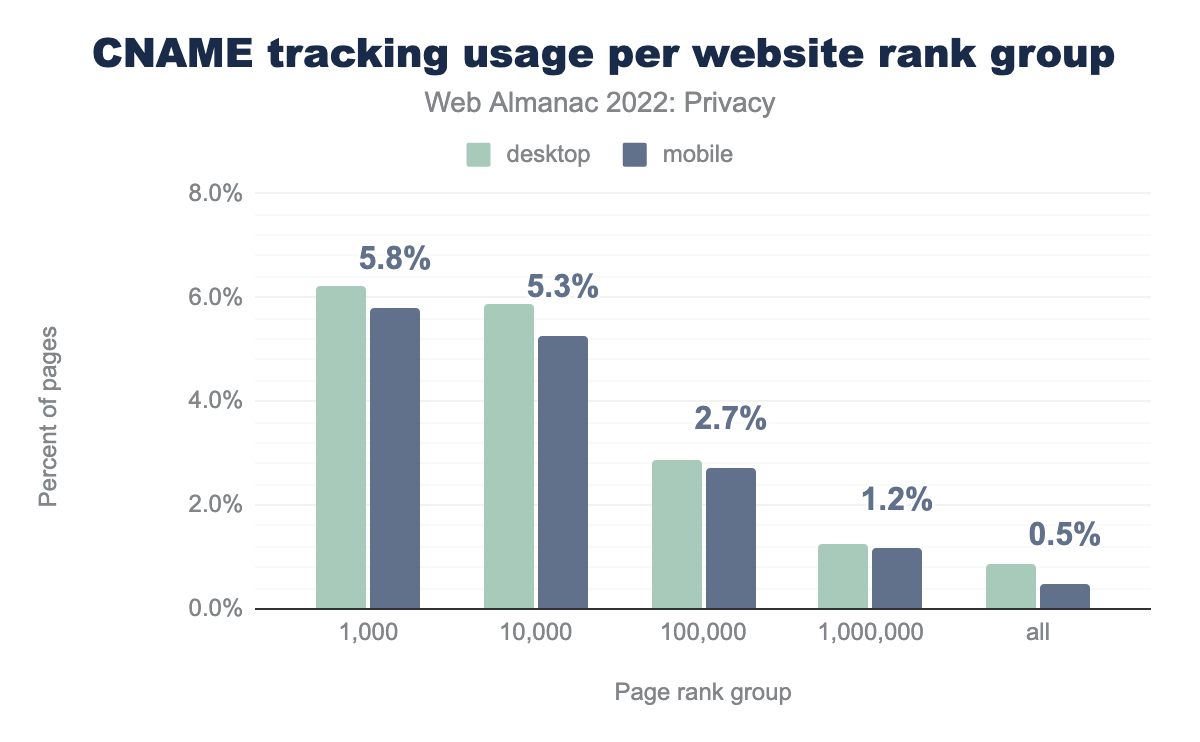

CNAMEベースのトラッキングの全体的な普及率は非常に高くはないかもしれません(デスクトップウェブサイトで0.9%、モバイルサイトで0.5%)が、その採用は主に非常に人気のあるウェブサイトに集中しています。訪問されたウェブサイトのトップ1,000では、デスクトップサイトの6.2%とモバイルサイトの5.8%がCNAMEトラッカーを組み込んでいます。これは、ユーザーがウェブを閲覧する際にこのようなトラッカーに遭遇する可能性が高いことを意味します。

ブラウザからの(機密)データへのアクセス

ブラウザには数多くのAPIがあり、開発者がさまざまなコンポーネントと任意の方法でやり取りするための便利なメカニズムを提供しています。これらのAPIのいくつかは、ユーザーのデバイスに接続されているセンサーやその他の周辺機器から情報を抽出するためにも使用できます。ほとんどのAPIは限定的な情報(例えば、画面の向き)を提供しますが、他のAPIは非常に詳細な情報(例えば、加速度計やジャイロスコープ)を提供し、これをデバイスのフィンガープリンティングや、モバイルデバイスで行う動作に基づいてユーザーが入力するパスワードを推測するために使用することができます。

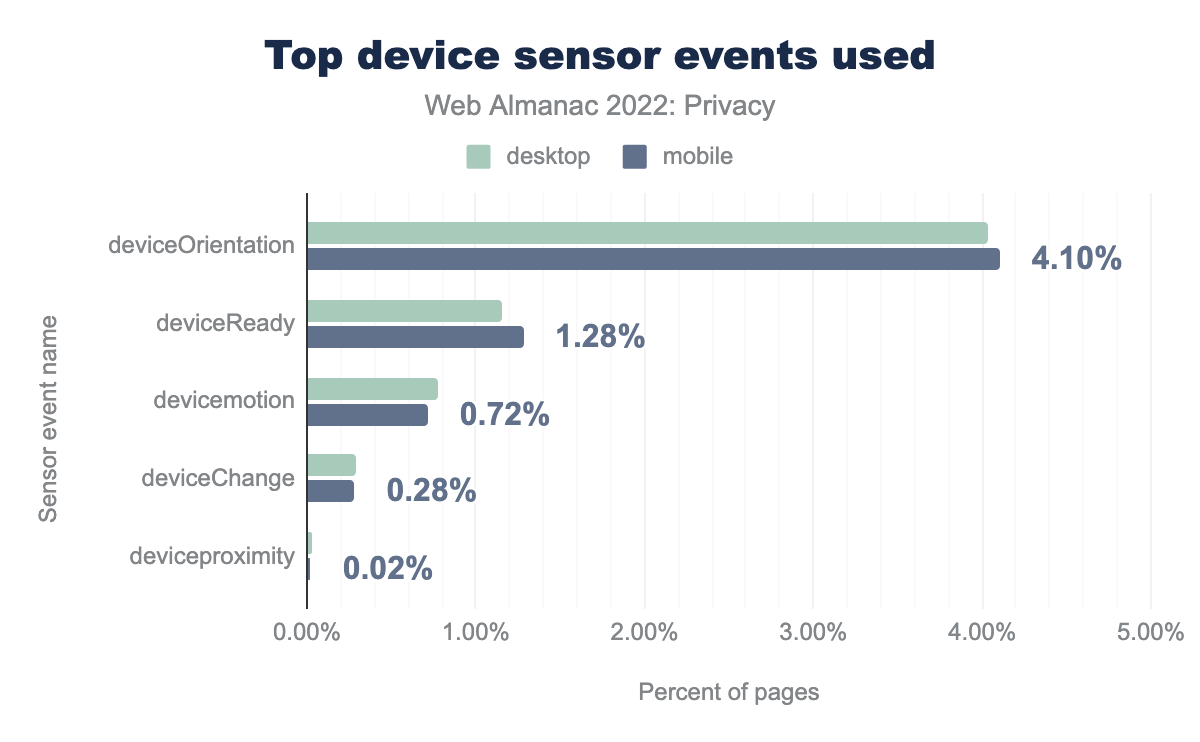

センサーイベント

deviceOrientationイベントはデスクトップで4.04%、モバイルで4.10%のサイトで使用されており、deviceReadyは1.16%と1.28%、devicemotionは0.78%と0.72%、deviceChangeは0.29%と0.28%、最後にdeviceproximityイベントはデスクトップで0.03%、モバイルで0.02%のサイトで見られました。ウェブサイトが最も注目しているセンサーイベントはdeviceOrientationイベントであり、デバイスがポートレートモードからランドスケープモードに変わる、またはその逆の場合に発生します。デスクトップウェブサイトの4.0%、モバイルウェブサイトの4.1%で使用されています。使用率が(比較的)高いのは、デバイスの向きが変わるとウェブサイトがレイアウトの要素を更新したいと考えるかもしれないからです。

メディアデバイス

MediaDevices APIを使用すると、ウェブ開発者はenumerateDevices()メソッドを使ってユーザーのデバイスに接続されているすべてのメディアデバイスのリストを取得できます。この機能は、ビデオ通話を開始するためにユーザーがカメラやマイクロフォンを接続しているかどうかを判断するのに便利ですが、フィンガープリンティング目的でシステムの環境に関する情報を収集するためにも使用されることがあります。デスクトップウェブサイトの0.59%、モバイルサイトの0.48%が接続されているメディアデバイスのリストにアクセスしようとしていることがわかります。興味深いことに、このAPIの使用は昨年以来かなり減少しています。メディアデバイスのリストにアクセスするサイトの普及率は12倍高かったです。これはおそらく、もはやAPIを呼び出さない人気のあるライブラリが原因です。

ジオロケーション

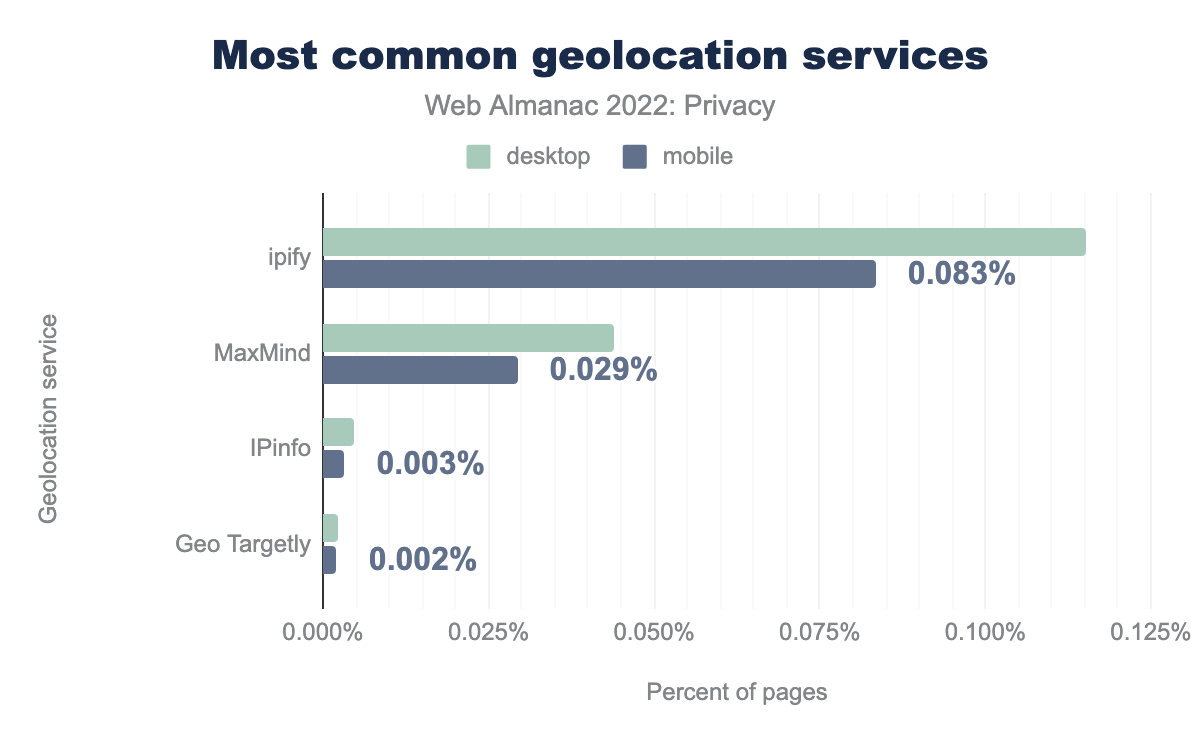

私たちがウェブサイトを訪れる場所に基づいてローカライズされたコンテンツが多く提供されています。ウェブ開発者が訪問者の位置を特定するためには、サードパーティのジオロケーションサービスを利用できます。これらはIPアドレスに基づいてユーザーの位置を特定します。このジオロケーションは通常バックエンドで使用されますが、フロントエンドでもいくつかの使用例が見られます:デスクトップサイトの0.115%とモバイルサイトの0.083%が、ユーザーのIP位置を特定するためにipifyに連絡しています。

IPベースのジオロケーションサービスは、特にユーザーがVPNを利用して元のIPアドレスを隠している場合には正確でないことがあります。そのため、ウェブサイトはより詳細な位置情報をジオロケーションAPIを通じて要求することがあります。もちろん、この(プライバシー侵害的な)APIへのアクセスは、ユーザーが手動で提供する必要がある許可によって守られています。それでも、デスクトップサイトの0.65%とモバイルサイトの0.61%がホームページを訪れた際に、ユーザーの現在の位置情報にアクセスしようとしています。興味深いことに、安全でない接続でページがロードされた際にこの機能にアクセスしようとする574のデスクトップサイトを発見しました(昨年は900サイトでした)。この機能が提供するデータの性質がデリケートであるため、ほとんどのブラウザは安全な起源での使用に制限を設けています。

訪問者のプライバシーを改善するための確立されたコントロール

ウェブサイトは完全に信頼していないサードパーティ(スクリプト、プラグインなど)から多くのコンテンツを含むため、これらのサードパーティからユーザーのプライバシーを保護することが望まれます。次に、サードパーティがアクセスできる機能やデータを制限するために使用できるさまざまなコントロールを探ります。また、ウェブサイトがユーザーからどの情報を取得したいかを明確にする方法も調査します。

パーミッションポリシー

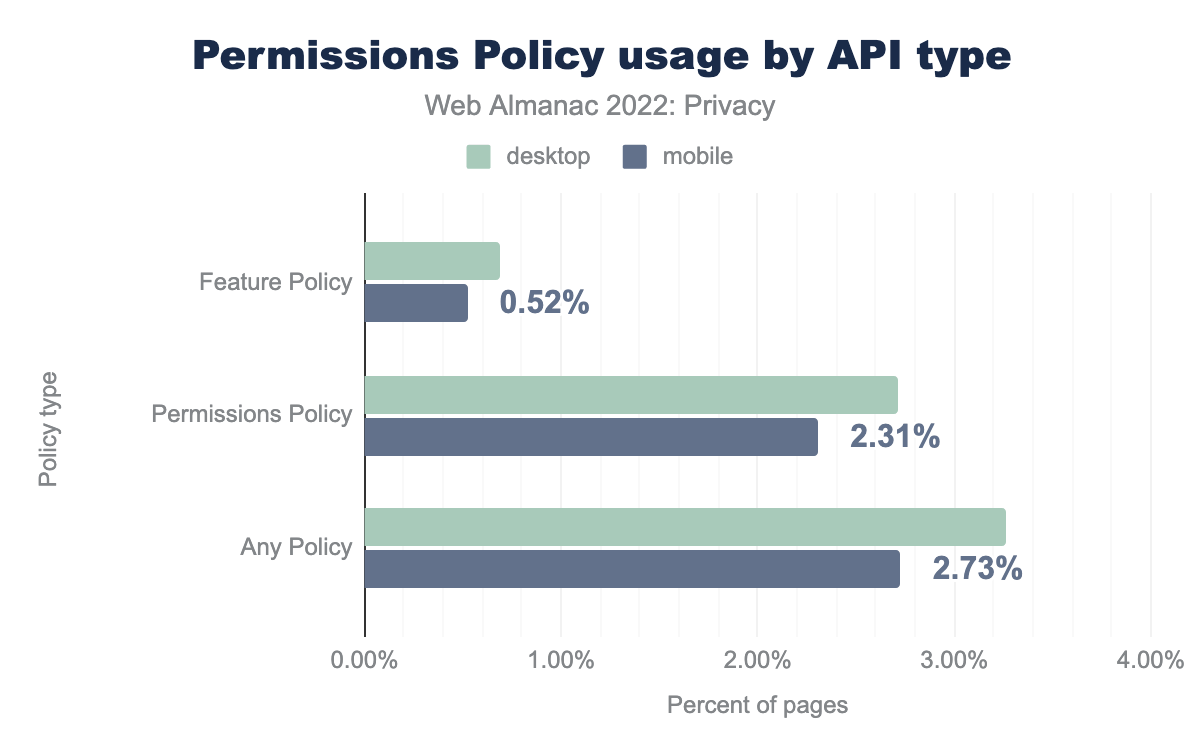

デフォルトでは、サードパーティのスクリプトは、組み込まれているウェブサイトと同じブラウザ機能にアクセスできます。ウェブサイトが有効にする機能を制限するために、ウェブサイトはパーミッションポリシーを利用できます。HTTPレスポンスヘッダーを通じて、ウェブサイトはどの機能を許可するかを示すことができます。例えば、microphone機能がこのリストに含まれていない場合、ウェブページに組み込まれているスクリプトはそれを使用することができません。このポリシーは比較的新しいものですが、デスクトップサイトの2.71%、モバイルサイトの2.31%で採用が見られます。

パーミッションポリシーは、フィーチャーポリシーを置き換えるもので、デスクトップサイトの0.69%、モバイルサイトの0.52%で依然として見られます。 デフォルトでは、パーミッションポリシーによって規制されるほとんどの機能は、クロスオリジンのiframeで無効になっていますが、allow属性を通じて明示的に有効にすることができます。デスクトップサイトの15.18%、モバイルサイトの14.32%がこの機能を利用しています。iframe上のallow属性の使用に関する詳細な分析については、[セキュリティ](./security#パーミッションポリシー )章を参照してください。

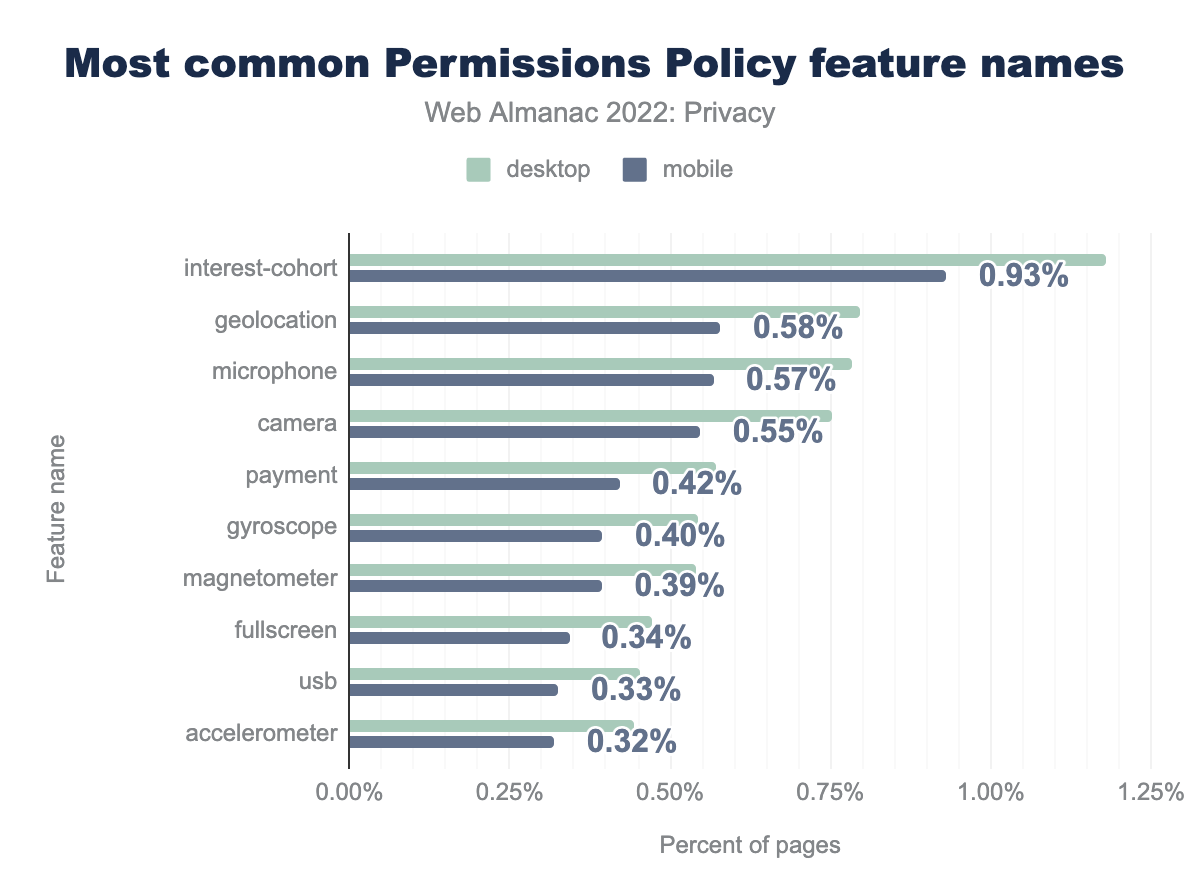

interest-cohort機能は、それぞれデスクトップで1.18%、モバイルで0.93%のサイトに存在し、geolocation機能は0.80%と0.58%のサイトで指定されています。microphoneは0.78%と0.57%、cameraは0.75%と0.55%、paymentは0.57%と0.42%、gyroscopeは0.54%と0.40%、magnetometerは0.54%と0.39%、fullscreenは0.47%と0.34%、usbは0.45%と0.33%、そして最後にaccelerometerはデスクトップで0.44%、モバイルで0.32%に定義されていました。パーミッションポリシーで使用されるディレクティブを見ると、昨年と比較して類似の使用状況が見られますが、2022年に最も広く使用されたのはinterest-cohortディレクティブです。このディレクティブは、現在は機能していないFLoC APIへのアクセスを制限するために使用されます。この増加は、FLoCのさまざまな欠点(フィンガープリンティングの表面を増加させる、ユーザーについての潜在的にセンシティブな情報を明らかにするなど)に対し、ウェブサイトの所有者や提供者、ライブラリがユーザーのプライバシーを保護するために積極的な対策を講じたためと思われます。

リファラーポリシー

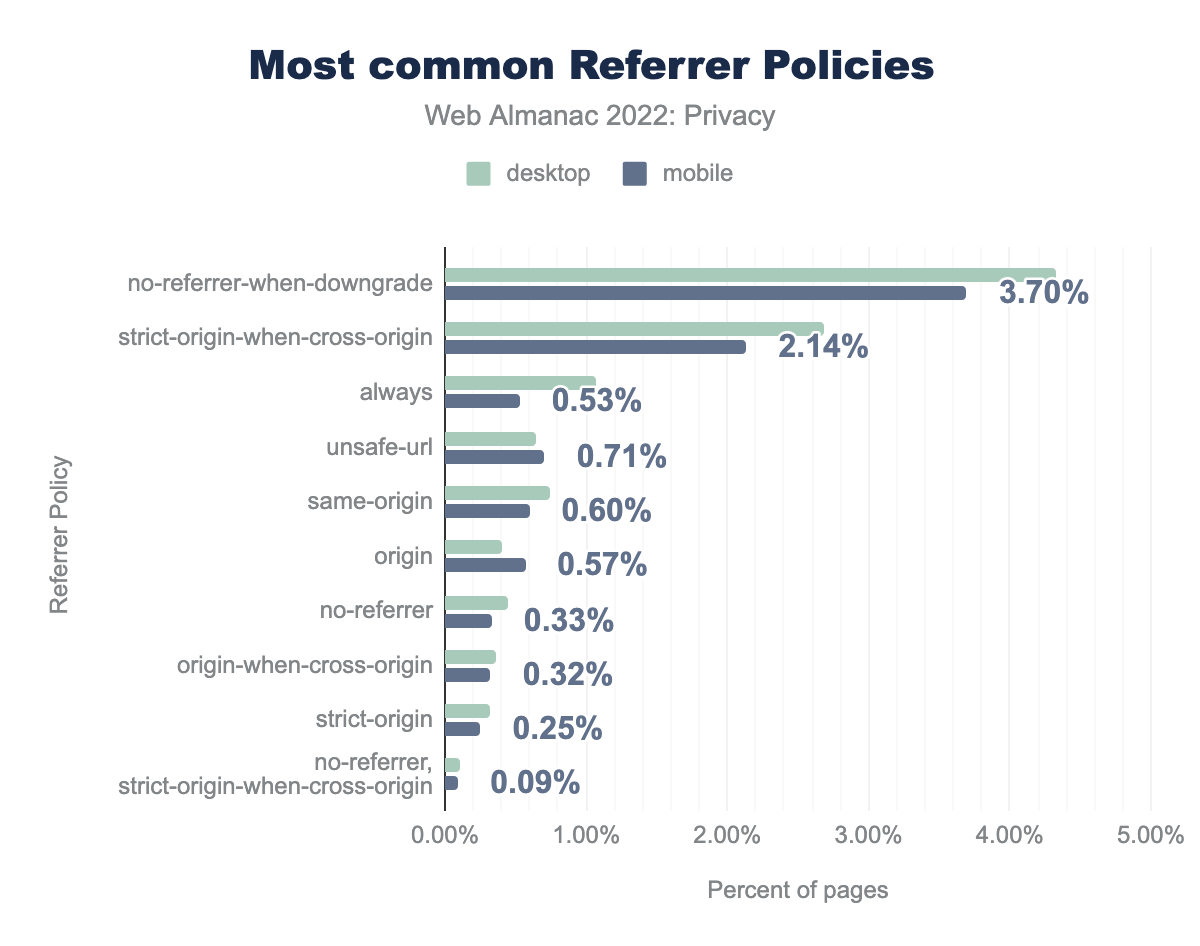

デフォルトでは、ほとんどのユーザーエージェントはRefererヘッダーを含めます。簡単に言うと、これは第三者に対して、どのウェブサイトやページからリクエストが開始されたかを明らかにします。これはウェブページに埋め込まれたリソースに対しても、リンクをクリックした後に開始されたリクエストに対しても当てはまります。もちろん、これは望ましくない副作用として、これらの第三者が特定のユーザーが訪れていたウェブサイトやウェブページを知ることができるというものです。リファラーポリシーを利用することで、ウェブサイトはRefererヘッダーがリクエストに含まれるインスタンスを制限し、ユーザーのプライバシーを改善することができます。私たちは、12%のデスクトップサイトと10%のモバイルサイトが、主にHTTPレスポンスヘッダーを介して、そのようなドキュメント全体のポリシーを設定していることを発見しました。

no-referrer-when-downgradeはデスクトップで4.33%、モバイルで3.70%のサイトで見つかりました。strict-origin-when-cross-originはデスクトップで2.68%、モバイルで2.14%、alwaysは1.07%と0.53%、unsafe-urlは0.64%と0.71%、same-originは0.74%と0.60%、originは0.41%と0.57%、no-referrerは0.44%と0.33%、origin-when-cross-originは0.37%と0.32%、strict-originは0.32%と0.25%、そして最後にno-referrer, strict-origin-when-cross-originはデスクトップで0.11%、モバイルで0.09%のサイトで見つかりました。リファラーポリシーの使用状況を見ると、Refererヘッダーをダウングレードリクエストに含めないことが最も一般的です。つまり、HTTPSが有効なページで開始されたHTTPリクエストには含まれません。残念ながら、これはほとんどのシナリオでHTTPSリクエストにおいてユーザーが訪れたページが漏れることを意味します。しかし、デスクトップサイトの2.7%とモバイルサイトの2.1%がstrict-origin-when-cross-originポリシーを用いて、ユーザーが訪れた具体的なウェブページを隠そうとしています。これは現在、ポリシーが指定されていない場合のほとんどのブラウザのデフォルトです。

ユーザーエージェント・クライアント・ヒント

ブラウザ環境に関する情報、特にUser-Agent文字列について公開される情報を減らすために、User-Agent Client Hintsメカニズムが導入されました。この機能を通じて、ユーザーのブラウジング環境(ブラウザのバージョン、オペレーティングシステムなど)について特定の情報を取得したいウェブサイトは、最初のレスポンスでヘッダー(Accept-CH)を設定する必要があります。これにより、ブラウザは後続のリクエストで要求されたデータを送信します。この機能は、フィンガープリンティングの表面を減らす他、ブラウザが特定のデータの送信を介入することを可能にします(例えば、Privacy Budget提案を通じて)。

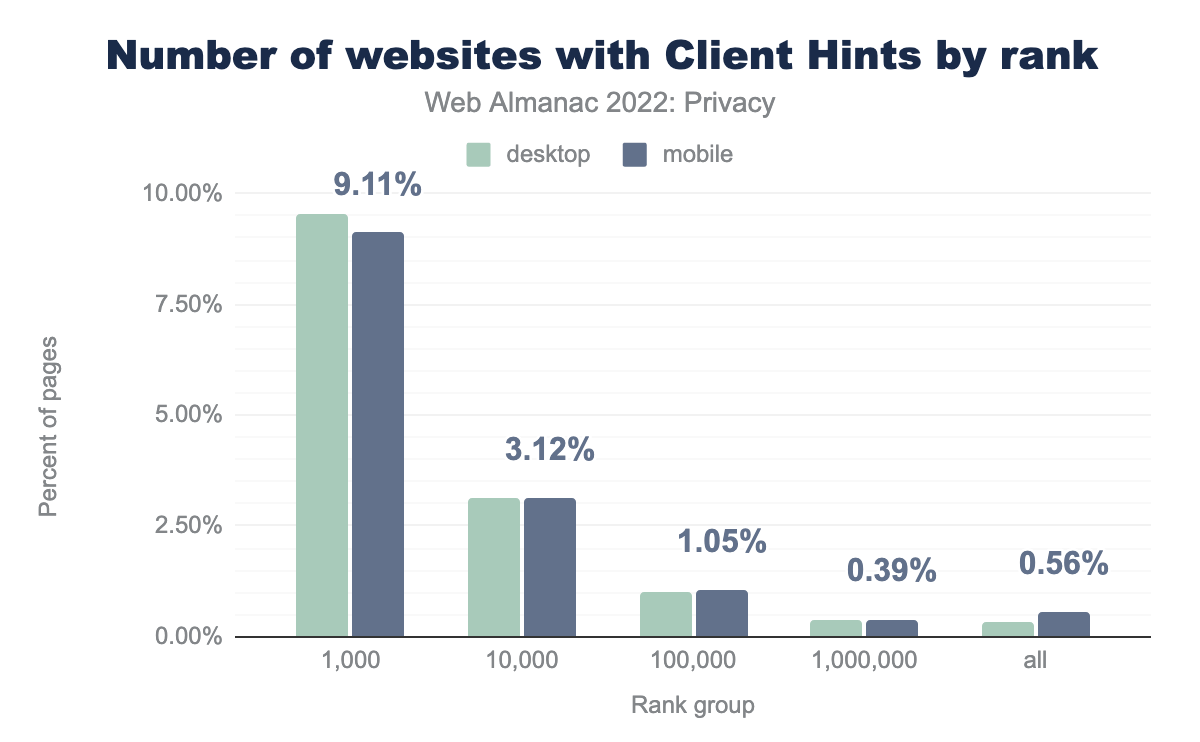

昨年(トップ1k:3.56%、トップ10k:1.44%)と比較して、Accept-CHヘッダーで応答するサイトの採用を見ると、特に最も人気のあるサイトでの採用がほぼ3倍に増加しています。この採用の増加は、ChromiumがUser-Agent文字列で共有される情報を減らしている事実(User-Agent Reduction planを通じて)に関連していると考えられます。

ユーザーエージェント・クライアント・ヒントを利用するサイトは、一般的に比較的多くのプロパティへのアクセスを要求しており、ブラウザがUser-Agent Reductionなどの努力を通じて達成しようとしている利益を制限しています。近い将来、ブラウザがユーザーのブラウジング環境に関する多くの情報を取得する慣行をどのように制限するかを見るのが興味深いでしょう。

ブラウザによるプライバシーの改善のための新たな取り組み

過去数年間で、一般のウェブユーザーはオンラインでのプライバシーに対してますます意識が高まっています。一方で、ますます大きくなるデータ漏洩が頻発しており、ほとんどの人が影響を受けていません。また、サードパーティクッキーを通じたユーザーの広範な追跡が一般によく知られるようになっています。その結果、ますます多くのユーザーが自分のブラウザにプライバシーを保護し、オンライン行動の追跡をより制御することを期待しています。ブラウザベンダー、オンラインパブリッシャー、広告技術会社は、プライバシーの改善に対するこの需要を聞き、Google Chromeが主導するプライバシーサンドボックスというイニシアチブを提案しています。

プライバシーサンドボックスオリジントライアル

本年のWeb Almanacの公開時点では、プライバシーサンドボックスの機能は一般に利用可能ではありません。しかし、ウェブサイトやウェブサービス(例えば、iframe内で表示される広告など)は、オリジントライアルを利用してプライバシーサンドボックス機能の初期テストに参加することができます。この機能をサポートしているブラウザを使用しているユーザーに限ります—プライバシーサンドボックス機能はChromeにのみ実装されており、この記事の執筆時点ではデフォルトで無効になっています。これにより、ウェブサービスはプライバシーサンドボックス関連のAPIであるTopics、FLEDGE、およびAttribution Reportingにアクセスできます。

| 機能を要求するオリジン | デスクトップ | モバイル |

|---|---|---|

| https://www.googletagmanager.com | 12.53% | 10.99% |

| https://googletagservices.com | 11.05% | 10.52% |

| https://doubleclick.net | 11.04% | 10.51% |

| https://googlesyndication.com | 11.04% | 10.51% |

| https://googleadservices.com | 2.50% | 2.29% |

| https://s.pinimg.com | 1.49% | 1.21% |

| https://criteo.net | 0.64% | 0.41% |

| https://criteo.com | 0.59% | 0.37% |

| https://imasdk.googleapis.com | 0.10% | 0.07% |

| https://teads.tv | 0.04% | 0.03% |

プライバシーサンドボックスのオリジントライアル中にテストを行うウェブ上で最も普及しているサービスは、Google Tag Manager、Doubleclick、Google Syndication、そしてGoogle Ad Servicesです。これらはデスクトップとモバイルサイトの両方でトップ5に入っています。これに続くのはソーシャルメディアサイトのPinterestや、他のトラッカーや広告主であるCriteo、Google Ads SDK、Teadsです。

プライバシーサンドボックス実験

プライバシーサンドボックスイニシアティブは、さまざまな側面に関わる多くの異なる機能で構成されており、サードパーティクッキーが段階的に廃止される際に、ユーザーがウェブ上で行う一般的なアクションを依然としてサポートすることを目指しています。ほとんどの機能はまだ積極的に開発中であり、ウェブサイトがそれらを採用しているわけではありません(PrivacySandboxAdsAPIsオリジントライアルにオプトインしているサービスを除く)。

一時期、プライバシーサンドボックス機能のオリジントライアルは、各機能ごとに分けられていました。これらの試用は現代のブラウジング環境では効果がありませんが、一部のウェブサービスはそれらにオプトインし、Origin-Trialレスポンスヘッダーの削除を忘れていました。

例えば、34,128のサイトでウェブサービスがConversionMeasurementオリジントライアルにオプトインしているのが見られます。このトライアルは、かつてAttribution Reporting API(以前はConversion Measurement APIと呼ばれていました)へのアクセスを提供していました。このAPIは、例えば広告をクリックしたユーザーの購入への変換を追跡するために使用されます。

また、有効期限が切れているTrustTokensオリジントライアルにも、まだ6,005のサイトでウェブサービスがオプトインしています。このメカニズムは、一つのブラウジングコンテキスト(例えば、サイト)が別のコンテキストに限定された情報を伝達することを可能にすることで、詐欺と戦うことを目的としています。

興味深いことに、30,000以上のウェブサイトで、ウェブサービスがユーザーの興味グループのFLoCへのアクセスを提供するInterestCohortオリジントライアルにまだオプトインしています。しかし、APIのプライバシー上の懸念から、この取り組みは追求されなくなり、開発は中止されました。これに取って代わるのは、リマーケティングやカスタムオーディエンスのための「デバイス上での広告オークションを提供する」FLEDGE APIと、クロスサイト追跡を必要とせずにユーザーの興味に基づいて広告を配信することを目的とするTopics APIです。

プライバシー規制への準拠

データプライバシー規制の領域は立法の最新のフロンティアとして拡大し続けています。これらの規制は、組織に対してユーザーのデータ処理についてより透明性を持たせ、そのデータを保護することを要求しています。一般データ保護規則(GDPR)やIABの透明性と同意フレームワーク(TCF)v2.0などの重要なデータプライバシー規制の登場を受けて、ウェブサイト提供者は訪問中に処理されるデータについてユーザーに情報を提供し、追跡や広告など非機能的な目的でのデータ処理についてもこれらのユーザーから同意を得るために行動を起こしました。これにより、ウェブサイト提供者が主に(クッキー)同意バナーを通じてユーザーに通知したり同意を求めたりするため、ウェブサイト上でクッキーバナーをより頻繁に見るようになりました。

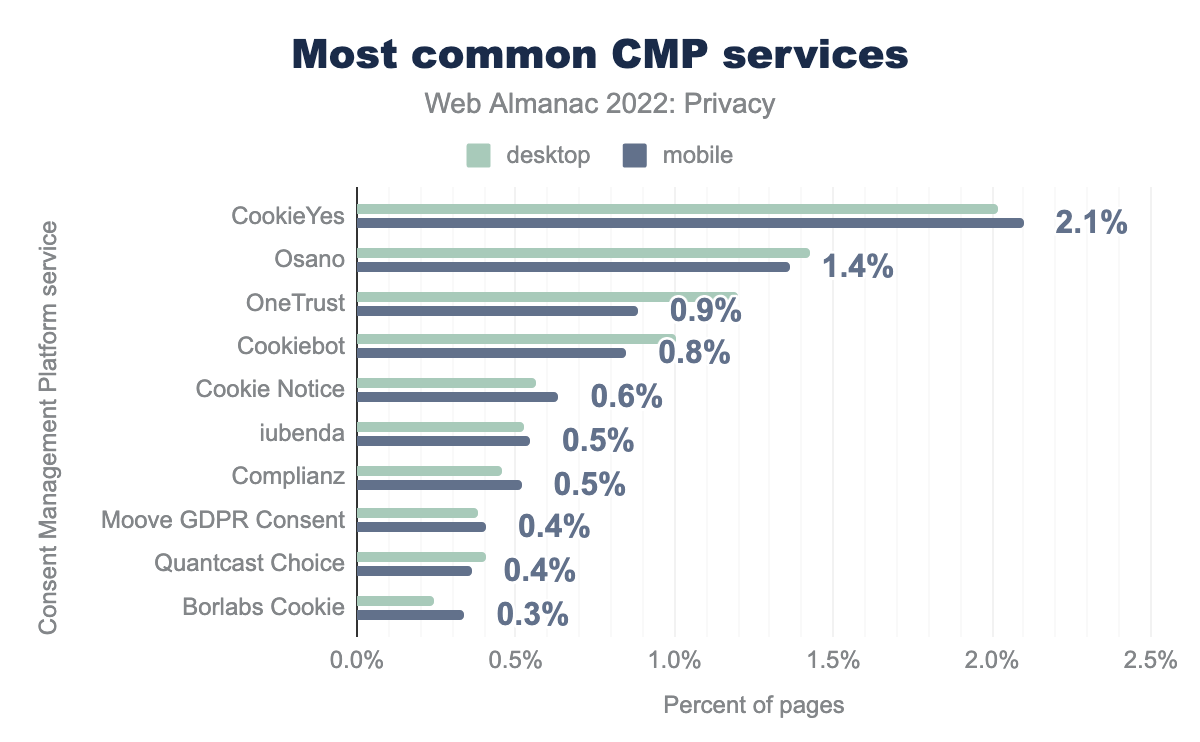

ほとんどの場合、ユーザーはこのような同意バナーと対話し、どのデータを処理するかを設定することができます。しかし、ますます複雑になる現代の洗練されたウェブ上でこのようなタスクを管理することは容易ではありません。このため、ウェブサイト運営者はこのタスクをサードパーティであるいわゆる同意管理プラットフォーム(CMP)に委ねようとしています。CMPは、該当するウェブサイト上でクッキーが法律に従って使用されることを保証します。次に、CMPの使用とプライバシーポリシーの通知について議論します。

同意管理プラットフォーム(CMP)

すでに議論したように、同意管理プラットフォーム(CMP)の使用は、特にクッキーの扱いに関して、ウェブサイトが法的に適合する方法で運用されることを保証すべきです。

この時点で、CMPサービスの統合がウェブサイトが法的に適合する状態を常に保証するわけではないことも指摘しておくべきです。この分野の研究(例えば、Santos et al.やFouad et al.)が示しています。

私たちの分析によると、CMPの使用は昨年から11%へと7%から増加し、ほぼ60%の増加を記録しました。また、今年はモバイルよりもデスクトップの方が関与が少ないことが見て取れますが、その差は最小限です。 また、CookieYes(18%増)、OneTrust(64%増)、Cookiebot(56%増)といったプロバイダーが昨年から市場シェアを増やしていることも確認できます。

IAB同意フレームワーク

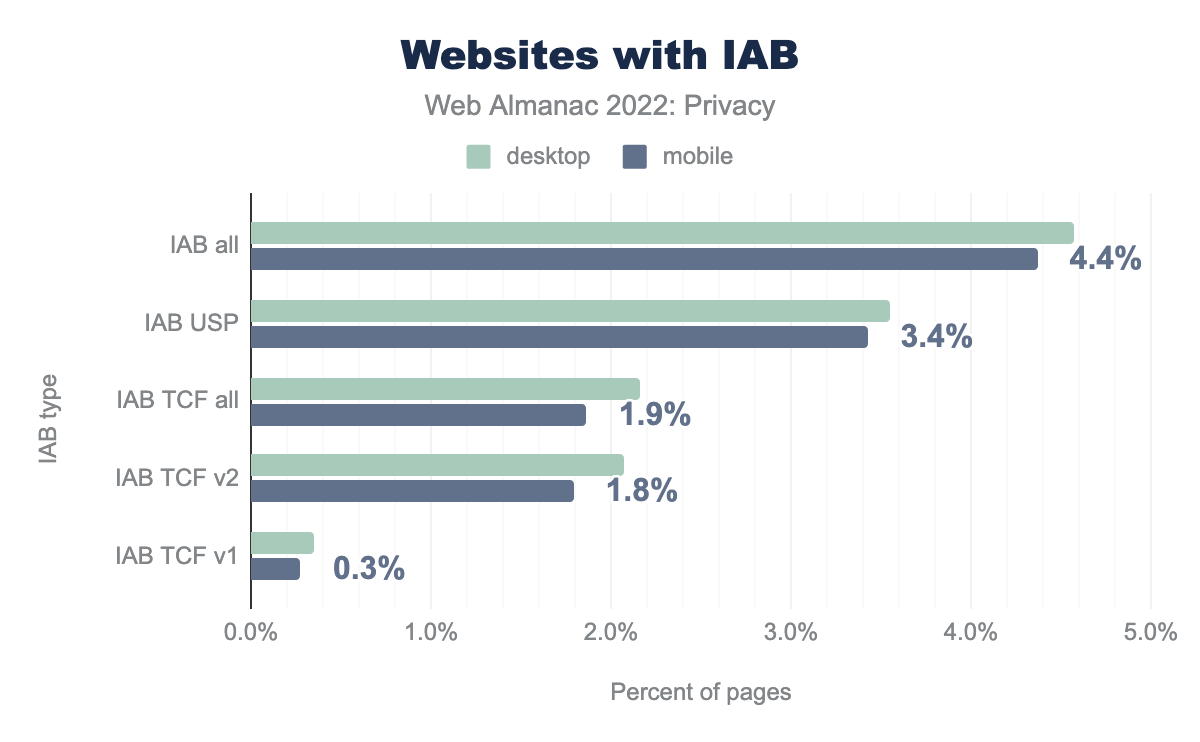

GDPRと比較して、IAB Europe透明性および同意フレームワーク(TCF)は、グローバルベンダーが関与する業界標準です。その目的は、ユーザーの同意と広告主との間のコミュニケーションを確立することです。TCFは、ヨーロッパのウェブサイトがGDPRに準拠していることを保証します。IAB Tech Lab USが開発したアメリカ合衆国プライバシー技術仕様(USP)は、TCFと同じコンセプトを使用してアメリカ合衆国向けに設計されました。

デスクトップウェブサイトの4.6%で何らかのIABが使用されており、そのうち3.5%がUSPを、2.2%がIAB TCFを使用しています。これは昨年からの両仕様の使用増加を示しています。ここで注記すべきは、私たちの測定は米国ベースであるため、TCFによれば、EU外の訪問には同意バナーが必要ないため、USPを使用しているウェブサイトが多いことが理由の一つと考えられます。

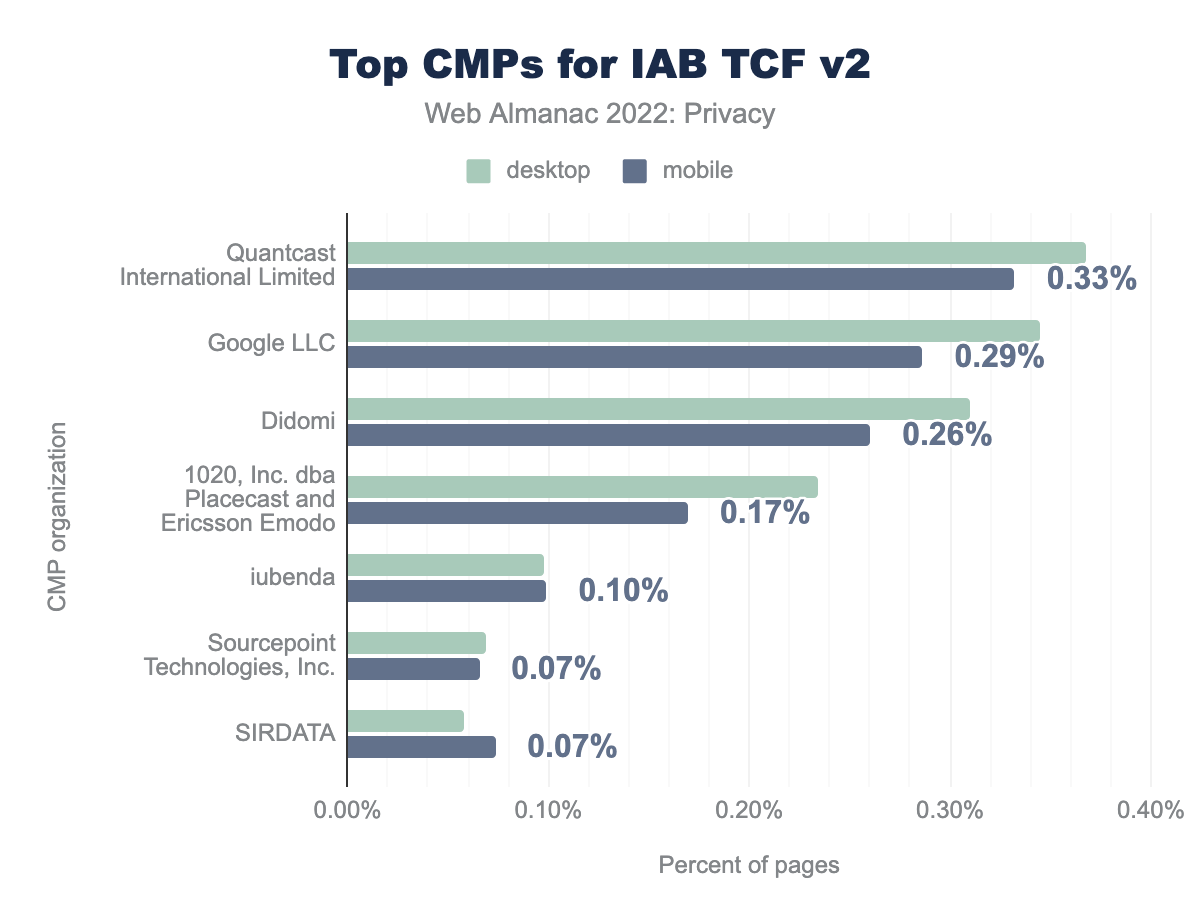

Quantcast International Limited (0.37%)、Google LLC (0.34%)、およびDidomi (0.31%) がIAB TCF v2のための人気のあるCMPプロバイダーです。

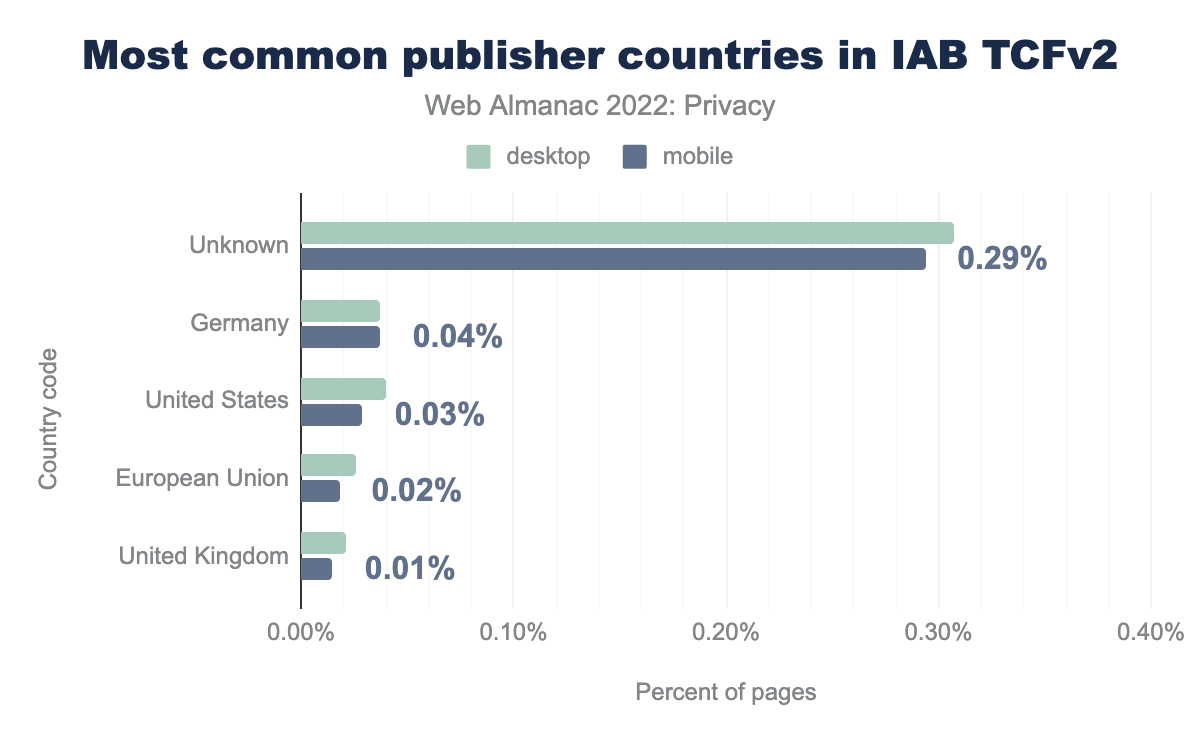

私たちの分析によると、特定された最も一般的なパブリッシャーはドイツ、米国、およびEUからです。

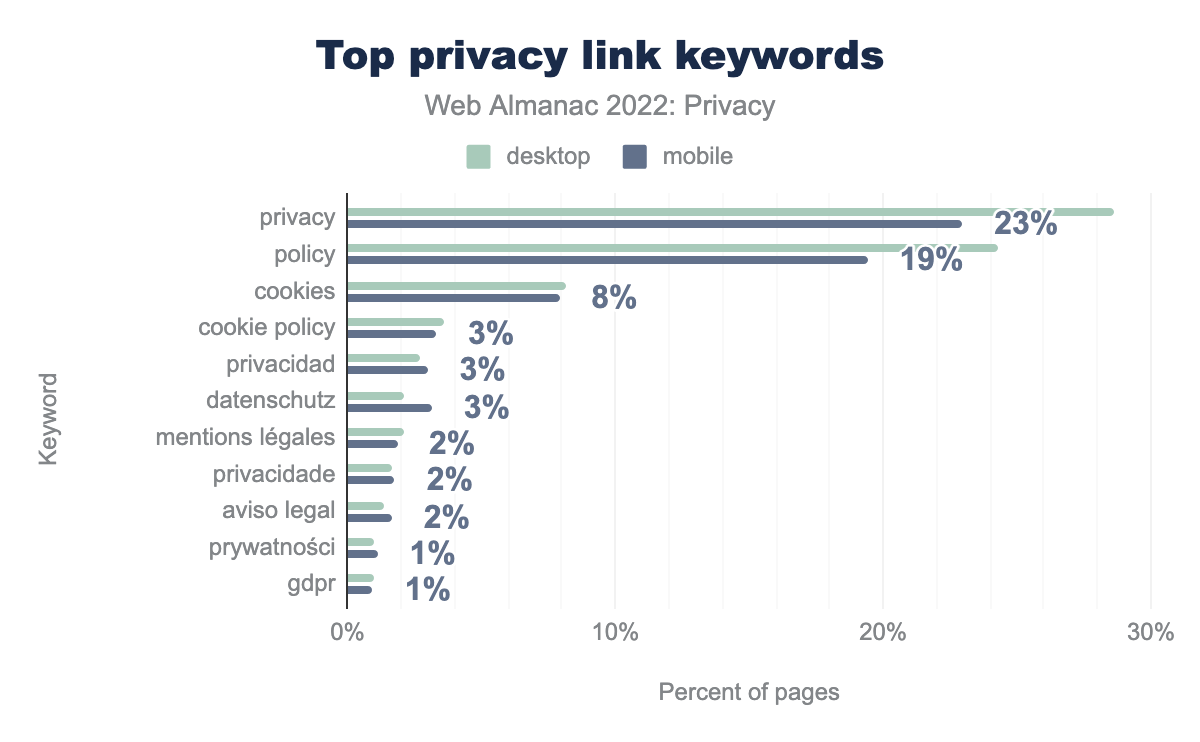

プライバシーポリシー

データ処理に関する通知は、同意バナーを介して行われるだけではありません。これらは通常、そのようなバナーと比較して別のページでより詳細に説明されます。このようなページでは、統合されたサードパーティ、どのデータがどの目的で処理されるかなどの情報を見つけることができます。このようなサイトを特定するために、ある研究からのプライバシーに関連するシグネチャを使用しました。この方法を使用して、デスクトップウェブサイトの45%(モバイルでは41%)がホームページにプライバシー関連ページへのリンクを含んでいることが判明しました。以下の図は、トッププライバシーリンクキーワードの分布を示しています。

プライバシー(29%)、ポリシー(24%)、クッキー(8%)がこのようなリンクのトップキーワードです。

結論

この章では、ウェブ上のオンラインプライバシーに関連するさまざまな側面を探求しました。過去1年間にプライバシーに影響を与える多くの変化があったことは明らかであり、今後もこの進展が続くことが期待されます。簡単に言うと、私たちの前には興味深い時代が広がっています。一方で、いつかウェブの遺産として参照できることを願っている不幸な進化も見つかりました。第三者トラッキングは、主に第三者クッキーによって推進され、82%以上のウェブサイトに少なくとも1つのトラッカーが含まれており、依然として普及しています。さらに、反トラッキング対策を回避するための逃避的な手法を採用しているウェブサイトやウェブサービスも少なくありません。

より前向きでプライバシーを尊重する方向で、ブラウザAPIから潜在的にセンシティブな情報にアクセスしようとするサイトが減少していることがわかります。この傾向が、定期的にブラウザに導入される新しいAPIでも続くことを願っています。

一般的に、ウェブサイトはユーザーのプライバシーを尊重するという呼びかけに応じ始めているようです。この呼びかけはますます大きくなっています。ますます多くのサイトが、第三者に送信される情報を制限するブラウザ機能を採用しています。さらに、GDPRやCCPAなどのプライバシー規制に主に動機づけられて、同意管理プラットフォーム(CMP)の採用が明確に増加しており、ユーザーが共有したい情報をよりコントロールできるようになっています。

最後に、ブラウザの側でも、オンラインプライバシーの管理を強化するための強力な進化が見られます。プライバシーに焦点を当てたいくつかのブラウザが内蔵ソリューションとして提供する機能に加えて、プライバシーサンドボックスイニシアティブも、クロスサイトトラッキングの悪影響なしに、ウェブ上での現在の機能(ターゲット広告、詐欺防止、購入の帰属など)を提供し続けることを目指しています。開発はまだかなり初期段階にありますが、多くのウェブサイトでウェブサービスがオリジントライアルにオプトインしていることが見られます。この機能は広範囲にテストされており、ウェブの恒久的な部分になる可能性が高いです。

完全にそこに到達するまでには数年かかるかもしれませんが、ユーザーがどの当事者とどの情報を共有したいかをよりコントロールできるウェブへと移行しています。この収束はスペクトルの両側で見られます:一方ではウェブサイトによって、もう一方ではブラウザによって強制されます。近い将来、私たちが共有するデータは意図したデータであり、日常的に行うウェブ上の旅が、現在遭遇している数多くのトラッカーによって収集、共有、分析される必要がなくなることを期待できます。これは、明日のための敬意を表しています。